この記事では、TLSフィンガープリンティングのすべてと、ウェブデータ収集・ブロック解除ソリューション・プロキシサービスを提供する企業Bright Dataが、プロキシを隠蔽しウェブスクレイピングを強化するためにこれをどのように活用しているかを学びます。

TLSフィンガープリンティングの理解

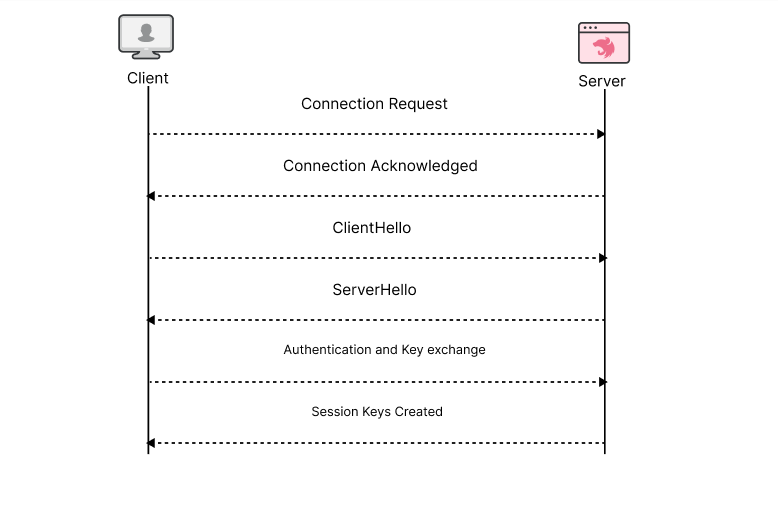

TLSは、ウェブクライアントとサーバー間の接続を保護するためにコンピュータネットワークで一般的に使用される暗号化プロトコルです。インターネット上で安全なウェブサイトを探索し通信を開始する際、TLSハンドシェイクプロセスが開始されます:

ウェブブラウザまたはクライアントは接続要求を開始し、サーバーによる承認を必要とします。その後、クライアントがウェブサイトのサーバーにClientHelloメッセージを送信することでTLSハンドシェイクが開始されます。このメッセージには、サポートされている暗号スイート、拡張機能、TLSバージョンなど、ウェブブラウザの機能と設定に関する情報が含まれています。 ウェブサイトサーバーはこのメッセージを受信し、ClientHelloメッセージ内の暗号スイートリストとサーバーがサポートする暗号リストを比較します。その後、サーバーは自身のHelloメッセージで応答します。このメッセージには、サーバーのTLSプロトコル、選択された暗号スイート、およびサーバーの公開暗号鍵を含むセキュリティ証明書が含まれます。

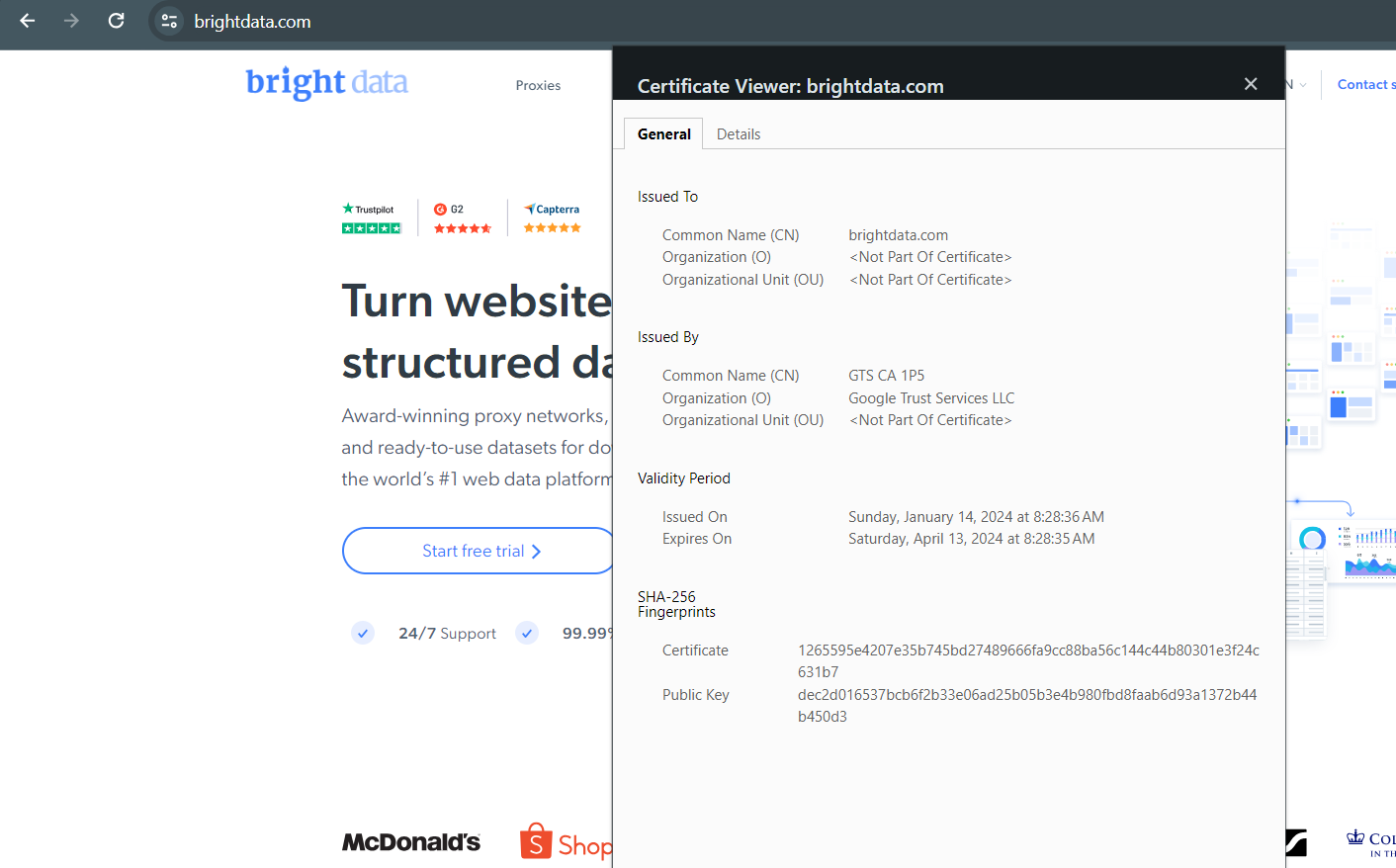

クライアントは発行元認証局でサーバーのセキュリティ証明書を検証し、ウェブサーバーの公開鍵で暗号化されたプレマスター秘密鍵を返信します。サーバーはプレマスター秘密鍵を復号し、クライアントとサーバー双方がセッション鍵を生成することで、ウェブ閲覧用の安全な接続を確立します。例えば、https://brightdata.com/ を開いた際に送信される TLS 証明書は以下の通りです:

各ウェブブラウザやクライアントは、サポートする暗号スイートと拡張機能の組み合わせが異なるTLSライブラリを使用します。例えば、FirefoxはNetwork Security Services(NSS)ライブラリに依存し、ChromeはGoogleが開発したオープンソースTLSライブラリであるBoringSSLを使用します。PythonはOpenSSLライブラリを使用し、SafariはAppleのカスタムTLS実装であるSecure Transportを使用し、Microsoft EdgeはSchannelを使用します。

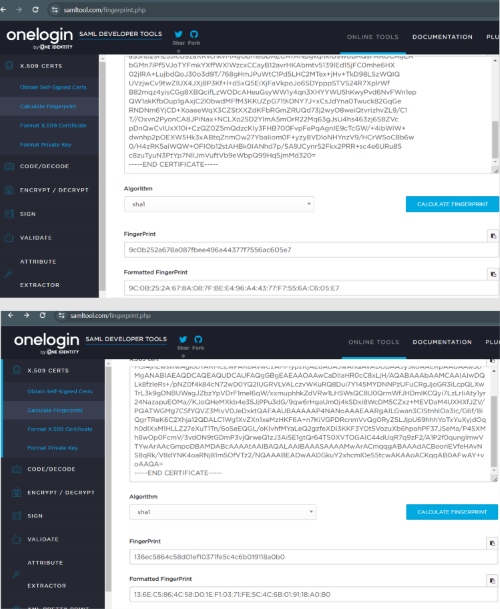

クライアントのHelloメッセージから得られる情報をもとにTLSフィンガープリントを算出でき、各種ウェブブラウザの想定されるTLSライブラリ構成と比較できます:

このフィンガープリントは、クライアントやそのウェブブラウザ、オペレーティングシステムの識別を支援するために使用できます。また、ユーザーヘッダーがTLSフィンガープリントと一致しない場合の異常なリクエストを監視することも可能です。

TLSフィンガープリンティングとプロキシ匿名性

TLSフィンガープリンティングは、ウェブ企業や組織が自社のウェブトラフィックを効果的に制御・保護しようとする継続的な試みの一環です。ボットやウェブクライアント、さらには地域全体がデータやコンテンツにアクセスするのを制限することを目的としています。 単にIPアドレスを隠蔽したり、プロキシを変更したり、ストリップ処理を行ったり、ユーザーエージェントヘッダーを改変したりするだけでは不十分です。ユーザーエージェント情報が隠蔽されていても、TLSフィンガープリンティングは他のハンドシェイクパラメータに基づいてクライアントの根本的な特性を特定できるためです。各接続試行は多数のTLSフィンガープリントと照合され、異常トラフィックとして分類される可能性があります。

TLSフィンガープリンティングはウェブトラフィックの有効なセキュリティ対策ですが、その効果は絶対ではありません。TLSフィンガープリンティング技術を用いたアンチボット対策を構築・利用する組織が増えるにつれ、TLSフィンガープリンティングを回避する新たな手法も生み出されています。

プロキシサービスは、検知やブロックを回避するため、ユーザートラフィックを正当なトラフィックに溶け込ませることを目的とする場合が多い。TLSフィンガープリンティング対策を考慮し、Bright Dataのような一部のプロキシサービスは、一般的に使用されるクライアントやアプリケーションのTLSフィンガープリントを模倣するプロキシを提供している。これによりプロキシトラフィックは正規の接続と類似した外観となり、匿名性が向上する。

Bright Dataは、ウェブスクレイピングAPIの構成要素としてTLSフィンガープリンティングを採用しています。本物のクライアントのウェブトラフィックを模倣したTLSフィンガープリントにより、Bright Dataの製品は、ウェブリソースにアクセスする通常のユーザーと区別がつかないウェブアクティビティを保証します。安定した成功率を誇り、Bright Dataチームによって継続的に更新され、一貫して高いパフォーマンスを確保しています。さらに、Bright Dataのレジデンシャルプロキシは実際の居住者インターネットユーザーに基づいており、地域制限を回避することを可能にします。

TLSフィンガープリンティングとウェブスクレイピング

TLSフィンガープリンティングは、ウェブ企業のトラフィック制御・セキュリティ強化とプロキシサービス利用者の匿名性向上という二重の役割に加え、組織が自社ウェブトラフィックを分析・調査する新たな視点を提供します。

TLSフィンガープリンティングにより、新たなウェブトラフィックのパターンを識別し、本物か人工的なトラフィックかに分類できます。ウェブスクレイパーやボットからの繰り返しリクエストは、そのTLSフィンガープリントによって特定され、ウェブサイトへのアクセスを制限できます。さらに、TLSフィンガープリントとデバイスクラス(OS、ブラウザ名、ブラウザバージョン)の不一致を示すボットトラフィックは、容易に不審なものとして識別できます。 例えば、ウェブスクレイパーがFirefoxクライアントに属するブラウザヘッダーを投影する場合でも、そのリクエストにはFirefoxブラウザが通常持つ対応するTLSフィンガープリントが表示されない可能性があります。

このセキュリティ機能を強化するため、アンチスクレイピングサービスは包括的なTLSフィンガープリントのコレクションを収集し、これらのリストを活用して一般的なブラウザ風TLSシグネチャを識別し、一般的なウェブスクレイピングフィンガープリントをブラックリストに登録します。さらに、アンチスクレイピング対策におけるTLSフィンガープリントの実装に伴い、Bright Dataのようなデータ収集プラットフォームもTLSフィンガープリントのコレクションを維持し、実際のウェブユーザーのフィンガープリントを活用して本物のウェブトラフィックをより効果的に模倣しています。

Bright Dataは、ターゲットとなるウェブサイトを調査し、トラフィック制限に用いられている特定のフィンガープリンティング技術を分析することでTLSフィンガープリンティングを活用しています。また、Web Scraper API、スクレイピングブラウザ、Web Unlockerも提供しています。 Bright Data Web Unlockerは複合ソリューションであり、ターゲットサイトの検知や制限を回避し、最も高度なサイトでも99%の成功率を保証します。プロキシ管理とJavaScriptレンダリングを提供し、選択したサイトへの安定したアクセスを実現します。Web UnlockerはCAPTCHAの解決、IPローテーション、リクエスト再試行、クッキーとフィンガープリント管理も処理し、サイトのブロック技術をリアルタイムで回避します。

TLSフィンガープリンティングとデータ伝送

最後に、TLSフィンガープリンティングはユーザークライアントを識別する迅速かつ効果的な手法です。CAPTCHA、ログイン/認証フォーム、ディープパケットインスペクション(DPI)チェックなどのセキュリティチェックや制限と比較して非侵襲的であり、通信を妨げません。セキュリティチェックとしてTLSフィンガープリンティングを使用する場合、ウェブ接続は復号化を必要とせずにデータ伝送を処理します。

多くのウェブサイトは、より制限的なセキュリティ対策を発動する前に、TLSフィンガープリンティング、IPアドレス、ユーザー行動分析などの非侵襲的なチェックを利用しています。ウェブトラフィックのセキュリティのために有効なTLSフィンガープリントを提示することは、侵襲的なチェックやデータ転送制限の発動を回避する良い方法です。

Bright Dataは、ネットワークレベルでカスタマイズされたTLSハンドシェイクを生成し、ユーザーエージェントヘッダーやその他のウェブトラフィックパラメータを動的に生成することで、実際のブラウザのリクエストを模倣し、スムーズなデータ伝送を保証します。Bright Data Web Unlockerは、フィンガープリンティング、ヘッダー、エミュレーションをインテリジェントに処理することで、ウェブサイトへのアクセスとデータ伝送を最適化し、効率的で目立たないデータ収集を実現します。

結論

TLSフィンガープリンティングは、ウェブスクレイピングと反スクレイピング組織の双方で活用可能な汎用ツールです。組織はウェブトラフィックパターンの分析を強化し、潜在的な悪意ある活動の特定精度を高められます。さらに、データ収集に注力する企業はTLSフィンガープリントを活用し、ターゲットウェブサイトのトラフィックにシームレスに統合することで、プロキシの匿名性とウェブスクレイピングの効率を向上させられます。

Bright DataのWeb Unlocker、スクレイピングブラウザ、Web Scraper APIは、匿名性とウェブスクレイピングにおけるTLSフィンガープリンティングの利点を実証する実用的な事例です。Bright Dataは自動化されたフィンガープリンティング模倣技術を活用し、地理的制限コンテンツの解除とオンラインリソースへの匿名アクセスを実現します。 Bright Dataのレジデンシャルプロキシネットワークは、実際のユーザーから取得した一般的なTLSフィンガープリントを模倣することで、スクレイピングの効率性と信頼性を向上させます。これにより、ユーザーは検出や反スクレイピング対策回避をしながら、迅速かつ安全にブラウジングが可能となります。